VPN IP 변경 원리 완벽 이해 - 내 IP가 바뀌는 기술적 과정 총정리

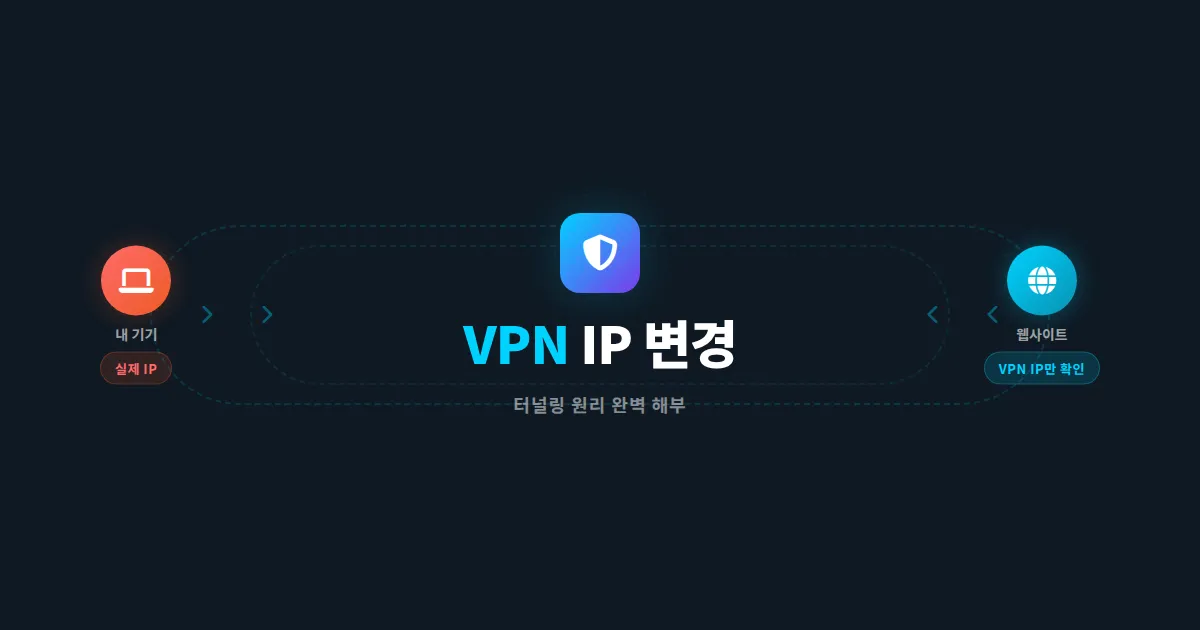

VPN을 켜면 IP 주소가 바뀌는 이유, 터널링과 암호화 프로토콜의 작동 방식을 기술적으로 쉽게 설명합니다

인터넷을 사용하다 보면 '내 IP 주소가 노출된다'는 경고를 한 번쯤 보셨을 겁니다. VPN을 사용하면 IP가 바뀐다는 건 알지만, 정확히 어떤 원리로 바뀌는지 설명하기는 쉽지 않습니다. VPN IP 변경 원리를 제대로 이해하면 보안 도구를 훨씬 효과적으로 활용할 수 있습니다.

IP 주소의 기본 개념과 역할

IP 주소는 인터넷에 연결된 모든 기기에 부여되는 고유 식별 번호입니다. 우편물을 보내려면 주소가 필요하듯, 데이터를 주고받으려면 IP 주소가 있어야 합니다.

공인 IP와 사설 IP

가정에서 인터넷을 사용할 때 ISP(인터넷 서비스 제공업체)가 공유기에 공인 IP를 하나 할당합니다. 공유기 아래 연결된 기기들은 사설 IP(192.168.x.x 등)를 사용하고, 외부 서버는 공인 IP만 인식합니다.

- 공인 IP - ISP가 할당, 외부에서 식별 가능한 주소

- 사설 IP - 공유기가 내부적으로 할당, 외부에서 직접 접근 불가

- 동적 IP - 대부분의 가정용 인터넷이 사용, 주기적으로 변경됨

- 고정 IP - 서버 운영 등에 사용, 항상 같은 주소 유지

웹사이트에 접속하면 해당 서버는 요청자의 공인 IP를 기록합니다. 이 IP로 대략적인 위치(도시 단위)와 ISP 정보를 파악할 수 있습니다. 자신의 현재 IP가 궁금하다면 진법 변환기 같은 IT 유틸리티 사이트에서 네트워크 관련 도구를 활용해볼 수도 있습니다.

VPN 터널링이 IP를 바꾸는 원리

VPN IP 변경 원리의 핵심은 터널링(Tunneling)입니다. VPN은 사용자의 기기와 VPN 서버 사이에 암호화된 가상의 통로를 만듭니다.

3단계로 보는 IP 변경 과정

일반적인 인터넷 접속에서는 사용자 기기가 ISP를 거쳐 목적지 서버에 직접 연결됩니다. VPN을 사용하면 이 과정이 근본적으로 달라집니다.

| 단계 | 일반 접속 | VPN 접속 |

|---|---|---|

| 1단계 | 기기 → ISP → 목적지 서버 | 기기 → ISP → VPN 서버 |

| 2단계 | 서버가 사용자 IP 확인 | VPN 서버가 자체 IP로 재요청 |

| 3단계 | 사용자 IP로 응답 전송 | VPN 서버 → 암호화 터널 → 사용자 |

| 서버가 보는 IP | 사용자의 실제 공인 IP | VPN 서버의 IP |

| ISP가 보는 내용 | 접속 사이트, 데이터 내용 | VPN 서버 접속 사실만 확인 |

핵심은 2단계에 있습니다. VPN 서버가 중간 대리인 역할을 하면서, 목적지 서버에는 VPN 서버의 IP만 전달됩니다. 마치 대리인이 편지를 대신 보내주는 것과 같습니다.

캡슐화(Encapsulation) 과정

터널링의 기술적 핵심은 패킷 캡슐화입니다. 원래의 데이터 패킷을 새로운 패킷으로 한번 더 감싸는 것입니다.

- 원본 패킷 - 출발지: 사용자 실제 IP, 목적지: 웹사이트 IP, 내용: 요청 데이터

- 캡슐화된 패킷 - 출발지: 사용자 IP, 목적지: VPN 서버 IP, 내용: 암호화된 원본 패킷 전체

- VPN 서버가 캡슐을 벗기고, 자신의 IP를 출발지로 설정하여 목적지에 전달

이 캡슐화 덕분에 ISP는 VPN 서버로 향하는 암호화된 데이터만 볼 수 있고, 실제 목적지나 내용은 알 수 없습니다.

주요 VPN 프로토콜별 작동 방식

VPN 프로토콜은 터널을 만드는 방법을 정의합니다. 프로토콜에 따라 속도, 보안 수준, 안정성이 크게 달라집니다.

| 프로토콜 | 암호화 방식 | 속도 | 보안 | 특징 |

|---|---|---|---|---|

| WireGuard | ChaCha20-Poly1305 | 매우 빠름 | 높음 | 코드 약 4,000줄, 최신 경량 설계 |

| OpenVPN | AES-256-GCM | 보통 | 매우 높음 | 오픈소스, 20년 이상 검증 |

| IKEv2/IPsec | AES-256 | 빠름 | 높음 | 모바일 환경에서 재연결 빠름 |

| L2TP/IPsec | AES-256 | 느림 | 보통 | 이중 캡슐화로 오버헤드 큼 |

| PPTP | MPPE 128bit | 빠름 | 낮음 | 보안 취약점 발견, 사용 비권장 |

VPN IP 변경 원리에서 프로토콜 선택은 곧 보안과 속도의 균형을 결정짓는 핵심 요소입니다. 2026년 기준으로 WireGuard가 속도와 보안 모두에서 가장 균형 잡힌 선택지로 평가받고 있습니다.

WireGuard의 핸드셰이크 과정

WireGuard는 1-RTT(Round Trip Time) 핸드셰이크로 연결을 수립합니다. 클라이언트와 서버가 공개키를 교환하고, Noise Protocol Framework를 사용해 세션 키를 생성합니다. 이 과정이 OpenVPN의 TLS 핸드셰이크보다 단계가 적어 연결 속도가 빠릅니다.

VPN과 프록시의 IP 변경 차이점

프록시 서버도 IP를 변경해주지만, VPN과는 근본적인 차이가 있습니다. 두 기술 모두 중간 서버를 경유한다는 점은 같지만, 보호 범위와 수준이 다릅니다.

계층별 작동 차이

- VPN - 운영체제 수준(네트워크 계층)에서 모든 트래픽을 암호화하여 터널링합니다. 브라우저뿐 아니라 게임, 메신저, 앱 등 기기의 전체 인터넷 연결이 보호됩니다.

- HTTP 프록시 - 애플리케이션 수준(응용 계층)에서 작동합니다. 웹 브라우저의 HTTP/HTTPS 요청만 대리하며, 다른 프로그램의 트래픽은 보호하지 않습니다.

- SOCKS5 프록시 - TCP/UDP 수준에서 작동하여 HTTP 프록시보다 범위가 넓지만, 암호화가 기본 제공되지 않습니다.

VPN IP 변경의 한계와 주의사항

VPN이 IP를 변경해준다고 해서 완벽한 익명성을 보장하는 것은 아닙니다. VPN IP 변경 원리를 정확히 알면, 동시에 그 한계도 명확하게 인식할 수 있습니다.

VPN으로 해결되지 않는 것들

- 브라우저 핑거프린팅 - 화면 해상도, 설치된 폰트, 브라우저 플러그인 조합으로 기기를 식별할 수 있습니다. IP가 바뀌어도 핑거프린트는 동일합니다.

- 쿠키 기반 추적 - 이미 로그인한 상태에서 VPN을 켜면, 해당 세션의 쿠키로 사용자를 특정할 수 있습니다.

- DNS 유출 - VPN 설정이 불완전하면 DNS 요청이 ISP 서버로 직접 전송되어 접속 사이트가 노출될 수 있습니다.

- WebRTC 유출 - 브라우저의 WebRTC 기능이 VPN 터널을 우회하여 실제 IP를 노출시키는 경우가 있습니다.

안전한 VPN 사용을 위한 체크리스트

VPN을 효과적으로 사용하려면 단순히 켜는 것만으로는 부족합니다. 아래 항목들을 점검하세요.

- Kill Switch 기능 활성화 - VPN 연결이 끊기면 인터넷도 자동 차단

- DNS 유출 방지 설정 확인 - VPN 제공업체의 DNS 서버 사용 여부 점검

- No-Log 정책 확인 - 접속 기록을 저장하지 않는 업체 선택

- WebRTC 비활성화 - 브라우저 설정에서 직접 끄거나 확장 프로그램 사용

- 프로토콜 선택 - 보안이 중요하면 OpenVPN, 속도가 중요하면 WireGuard

네트워크 보안에 관심이 있다면, IP 주소의 데이터 표현 방식을 이해하는 것도 도움이 됩니다. IPv4 주소는 32비트 이진수를 10진수로 변환한 것인데, 진법 변환기를 사용하면 IP 주소의 이진수-십진수 변환 원리를 직접 확인해볼 수 있습니다.

VPN IP 변경 원리는 결국 터널링과 캡슐화라는 두 가지 기술로 요약됩니다. 중간 서버가 대리 요청을 보내면서 IP가 바뀌고, 암호화된 터널이 데이터를 보호합니다. 지금 바로 할 수 있는 첫 번째 단계는, 사용 중인 VPN의 DNS 유출 테스트를 실행해보는 것입니다. 검색창에 'DNS leak test'를 입력하면 무료 테스트 사이트를 바로 이용할 수 있습니다.